Comprendre les oracles et leur évolution

Ce module présente le problème central que les oracles résolvent : connecter des blockchains isolées avec des données du monde réel. Il explique le problème de l'oracle, retrace les premières solutions centralisées et montre comment les réseaux décentralisés d'oracles sont apparus pour réduire les points de défaillance uniques. Les apprenants découvriront également les différents types d'oracles, les mécanismes de vérification et de transmission des données, et la transition vers des conceptions programmables qui ajoutent le calcul, le hasard et la communication cross-chain.

Pourquoi les blockchains ont besoin d’oracles

Les smart contracts s’exécutent de manière déterministe, de sorte que chaque nœud obtient le même résultat à partir des mêmes données. Cette propriété garantit le consensus mais isole les chaînes du monde extérieur. Sans moyen de consommer des informations du monde réel, les smart contracts ne peuvent réagir qu’aux événements on-chain. Les marchés, les assurances, la logistique, les jeux, l’identité et la conformité dépendent tous de données provenant de l’extérieur on-chain. Les oracles ont été créés pour combler cette lacune en collectant des faits externes et en les fournissant aux contrats d’une manière que les nœuds peuvent vérifier et approuver.

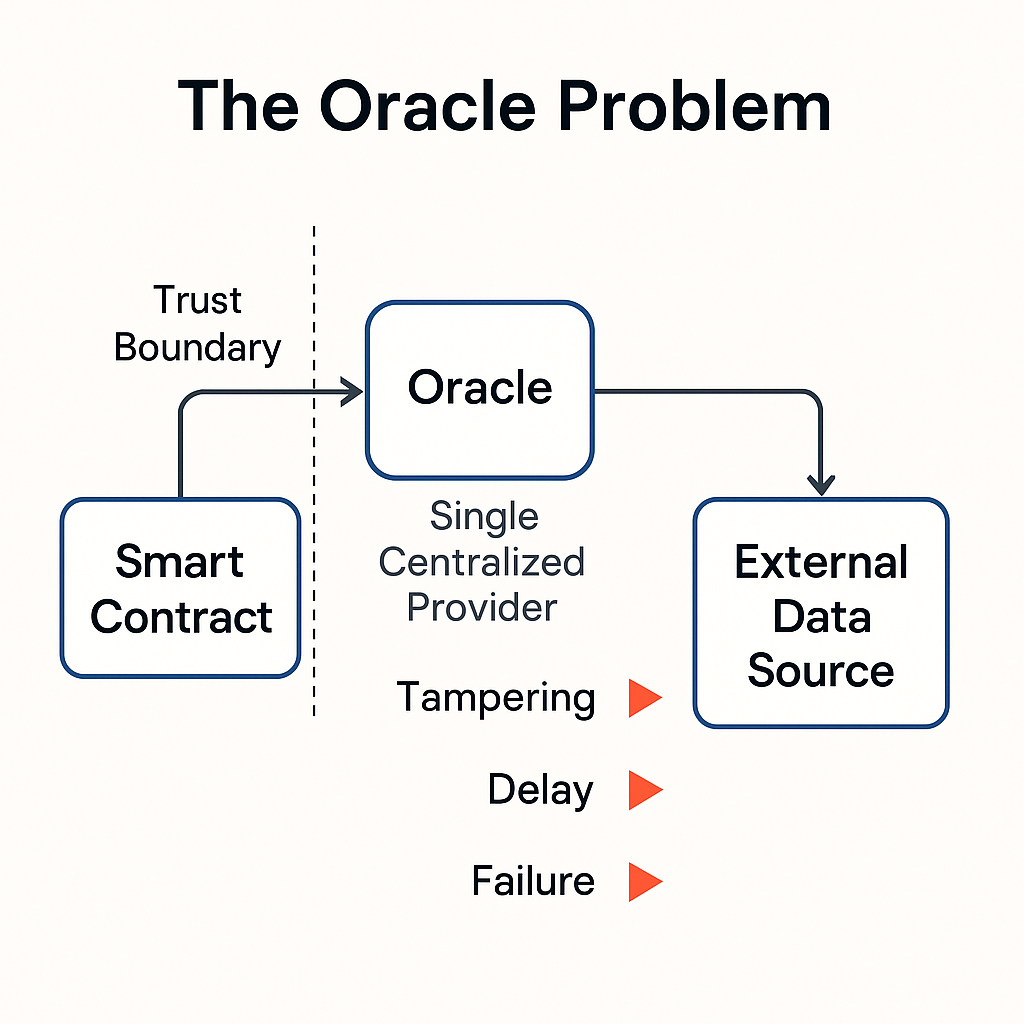

Le problème de l’oracle

L’introduction d’une source de données externe crée une nouvelle frontière de confiance. Si une seule partie contrôle les données, le contrat hérite de la fiabilité et des incitations de cette partie. Une entrée fausse ou tardive peut entraîner des liquidations en cascade, des règlements mal évalués ou des protocoles interrompus. Le “problème de l’oracle” est la difficulté de fournir des données correctes et opportunes sans recréer un point de défaillance centralisé. Les questions essentielles sont de savoir qui fournit les données, comment concilier les différents points de vue et quelles preuves la chaîne reçoit pour justifier l’acceptation.

Les premières conceptions d’oracle

Les premières approches consistaient en de simples relais qui transmettaient les réponses de l’API à la demande. Ces conceptions ont facilité le développement mais ont concentré les risques. Ils ont également dû faire face à des problèmes de latence pendant les périodes d’encombrement et n’ont pas été clairement responsabilisés lorsque les flux s’écartaient de la réalité. Avec le développement de la finance décentralisée, les protocoles ont exigé des données sur les prix qui soient à la fois inviolables et disponibles par bloc de temps. La réponse a consisté à répartir les responsabilités de l’oracle entre des opérateurs indépendants et à regrouper leurs rapports on-chain.

Types d’Oracle et orientations des données

Les oracles se distinguent par la direction et la nature des informations qu’ils traitent. Les oracles entrants introduisent des faits externes dans les contrats, tels que les prix du marché, les relevés météorologiques, les scans d’expédition ou les attestations d’identité. Les oracles sortants permettent aux contrats de déclencher des actions dans des systèmes externes, comme le déclenchement d’un paiement par l’intermédiaire d’une API bancaire ou la mise à jour d’une plateforme logistique.

Les oracles logiciels puisent leurs données dans les services web, tandis que les oracles matériels proviennent de dispositifs tels que des capteurs et des modules sécurisés. Les oracles cross-chain communiquent l’état entre les grands livres afin qu’un contrat sur une chaîne puisse réagir à des événements sur une autre chaîne. Chaque variante doit tenir compte de l’exactitude, de l’actualité et de la résistance à la manipulation dans son contexte.

Des flux uniques aux réseaux d’oracles décentralisés

Des réseaux d’oracles décentralisés sont apparus pour réduire l’influence d’un seul fournisseur. Plusieurs nœuds récupèrent des données provenant de sources hétérogènes, signent leurs observations et les intègrent à la chaîne. Les contrats lisent un agrégat tel qu’une médiane ou une médiane pondérée. Cette architecture limite l’impact des rapporteurs défectueux ou malveillants, assure la redondance en cas de panne et permet un audit transparent des mises à jour des flux au fil du temps. Les incitations et les sanctions au niveau du réseau renforcent l’alignement des comportements en récompensant les déclarations honnêtes et en décourageant les déviations.

Mécanismes de vérification et de transmission des données

Un flux typique commence off-chain, où les nœuds interrogent les sources primaires et secondaires, normalisent les formats et appliquent des contrôles d’intégrité. Les observations sont signées et transmises à un contrat d’agrégation on-chain qui vérifie les signatures et calcule le résultat. La cadence des mises à jour permet de concilier fraîcheur et coût de l’essence. Certains réseaux utilisent des mises à jour basées sur le “push”, en fonction de seuils d’écart de prix, tandis que d’autres permettent des lectures basées sur le “pull”, qui déclenchent une mise à jour à la demande. Les techniques cryptographiques, telles que les signatures de seuil ou le calcul multipartite, peuvent comprimer de nombreuses attestations en une preuve compacte afin de réduire l’empreinte on-chain.

Le passage aux réseaux oracles programmables

Les relais de données statiques limitent l’expressivité. Les réseaux d’oracles programmables étendent le modèle en permettant au code off-chain de transformer, de valider ou de composer les données avant leur livraison. Plutôt que de fournir des relevés météorologiques bruts, un programme oracle peut évaluer les termes de la police et calculer un paramètre de paiement. Au lieu de transmettre une seule valeur API, il peut rapprocher plusieurs sources, filtrer les valeurs aberrantes, appliquer une logique propre au domaine et produire un résultat vérifiable. Cette approche déplace certains calculs vers un environnement qui peut accéder à l’ensemble de l’internet tout en préservant un lien vérifiable avec le consommateur on-chain.

Le hasard vérifiable en tant que service d’oracle spécialisé

Les applications qui dépendent du hasard nécessitent un caractère aléatoire impartial et vérifiable par le public. Le pseudo-aléa on-chain dérivé des variables de bloc est prévisible pour les mineurs et les validateurs. Les fonctions aléatoires vérifiables répondent à ce problème en demandant à un oracle de produire une valeur aléatoire et une preuve que la valeur correspond à un secret engagé et à une graine de demande. Les contrats vérifient la preuve avant d’utiliser la valeur. Ce modèle est à la base des loteries équitables, des mécanismes de jeu, des traits NFT aléatoires et de toute allocation qui doit résister à la manipulation.

Messageriecross-chain et preuves d’état

Avec la fragmentation des écosystèmes en plusieurs chaînes, les oracles ont commencé à transporter des messages et des attestations d’état entre eux. Les méthodes les plus simples reposent sur des fédérations qui signent des observations sur les événements d’une chaîne source. Les modèles les plus avancés combinent des preuves par client léger avec des attestations de comité pour prouver l’inclusion d’événements sans faire confiance à une seule partie. L’objectif est de permettre à une chaîne de destination de n’accepter un message que s’il y a suffisamment de preuves qu’il a été finalisé à la source, réduisant ainsi la surface d’attaque commune dans les architectures de pont naïves.

Modèles de sécurité et modes de défaillance

La sécurité d’Oracle repose sur la diversité des sources de données, l’indépendance des opérateurs de nœuds, une agrégation solide et des politiques de mise à jour transparentes. Les attaquants peuvent cibler les API, compromettre les opérateurs, manipuler les marchés à faible liquidité pour influencer les prix publiés ou exploiter les écarts de temps entre les mises à jour. Les défenses comprennent des listes blanches de sources avec chevauchement, la réputation et le staking des opérateurs, des coupe-circuits basés sur les écarts, la vérification des limites et une logique de repli qui gèle ou ralentit les mises à jour en cas de détection d’anomalies. La vérification formelle des contrats d’agrégation on-chain et la surveillance continue du comportement des aliments pour animaux réduisent encore le risque opérationnel.

Incitations économiques et gouvernance

Des oracles fiables nécessitent une économie durable. Les réseaux rémunèrent les opérateurs pour la collecte et la communication des données, et peuvent exiger des garanties qui peuvent être réduites en cas de mauvais comportement avéré. Les modèles de tarification doivent couvrir l’acquisition des données, les frais généraux de cryptographie et le gaz on-chain, tout en restant abordables pour les consommateurs. La gouvernance détermine comment les flux sont créés, quelles sources sont autorisées, comment les opérateurs sont admis ou font l’objet d’une rotation, et comment les procédures d’urgence sont invoquées. Des politiques claires et pré-engagées réduisent la marge de manœuvre en cas d’incident et améliorent la prévisibilité pour les intégrateurs.

Compromis de performance, de latence et de coût

Une plus grande décentralisation implique souvent plus de signatures à collecter et plus de vérifications on-chain, ce qui augmente la latence et le coût. Inversement, des comités plus petits ou des relais uniques réduisent les dépenses mais élargissent les hypothèses de confiance. La fréquence des mises à jour a également son importance : les poussées fréquentes améliorent la fraîcheur mais augmentent la consommation de gaz, tandis que les mises à jour éparses peuvent être périmées en cas de volatilité. Les conceptions programmables ajoutent des calculs off-chain, ce qui offre une certaine flexibilité mais introduit une autre surface qui doit être attestée ou vérifiée. Chaque application choisit un point le long de ces compromis en fonction de sa tolérance au risque et de ses exigences en matière de délais.

Conformité, droits sur les données et provenance

Les oracles interagissent avec des données qui peuvent faire l’objet d’une licence, d’une réglementation ou d’une protection de la vie privée. Les fournisseurs doivent respecter les conditions d’utilisation, conserver les enregistrements de provenance et, dans certains cas, expurger ou agréger les informations personnellement identifiables avant de les publier sur les grands livres publics. Pour les sites réglementés, il peut être nécessaire de mettre en place des flux protégés par l’identité et de délivrer des autorisations. Les métadonnées de provenance et les pistes d’audit aident les utilisateurs en aval à déterminer si une valeur donnée a été produite dans des conditions acceptables.

Ingénierie de la fiabilité et opérations

Les déploiements pratiques traitent les réseaux oracle comme des systèmes de production avec une observabilité rigoureuse. Les opérateurs exploitent une infrastructure redondante dans les différentes régions, surveillent l’état des sources et testent les chemins de basculement. Les flux canaris, les rapports parallèles et les scénarios de stress simulés révèlent les faiblesses avant qu’elles n’affectent les consommateurs. Les procédures de réponse aux incidents définissent des seuils pour la mise en pause des mises à jour, la rotation des clés ou le passage à des sources de secours. Les analyses post-incident sont prises en compte dans la configuration, la sélection des sources et les politiques de l’opérateur.

La trajectoire de l’évolution de l’oracle

Les oracles ont d’abord été des passerelles ad hoc qui introduisaient une confiance importante. Ils ont évolué vers des réseaux décentralisés qui regroupent des rapports indépendants, puis vers des systèmes programmables qui exécutent la logique du domaine off-chain tout en ancrant les résultats dans on-chain. Les services spécialisés tels que l’aléa vérifiable et la messagerie cross-chain ont étendu leur rôle de la fourniture de données à la coordination entre les systèmes. Le fil conducteur est la minimisation du contrôle unilatéral tout en offrant la rapidité et l’expressivité qu’exigent les cas d’utilisation du monde réel. À mesure que les réseaux d’oracles programmables arrivent à maturité, ils fonctionnent moins comme des accessoires que comme une couche d’exécution parallèle qui complète les contrats on-chain, permettant aux applications décentralisées d’interagir de manière sûre et prévisible avec des données et des calculs externes.