Що таке 2FA (двохфакторна автентифікація)? Останні тенденції цифрової безпеки на 2026 рік

Що таке 2FA-автентифікація?

2FA, або двофакторна автентифікація, — це протокол безпеки, що вимагає від користувача додаткового, незалежного кроку перевірки, окрім введення пароля. На практиці це означає, що користувач повинен надати не лише те, що він знає (наприклад, пароль), а й те, чим володіє — наприклад, SMS-код, одноразовий код із застосунку-аутентифікатора або апаратний ключ, — для другого рівня підтвердження особи. Цей крок суттєво підвищує безпеку облікового запису порівняно з входом лише за паролем.

Чому 2FA є необхідною для сучасної цифрової безпеки?

Із поширенням онлайн-сервісів, соціальних мереж, електронної комерції, Web3-гаманців і цифрових платежів інциденти безпеки, зокрема захоплення облікових записів, стають дедалі частішими. Однофакторна автентифікація за паролем давно є вразливою до атак перебором, повторного використання паролів і фішингу. Впровадження 2FA додає другий захисний бар’єр для облікових записів. Дослідження в галузі кібербезпеки показують, що активація 2FA може значно знизити ризик компрометації через витік паролів, тому це є ключовим інструментом для запобігання несанкціонованому доступу.

Поширені методи 2FA: як вони працюють, їхні переваги та недоліки

Найпоширеніші форми 2FA включають:

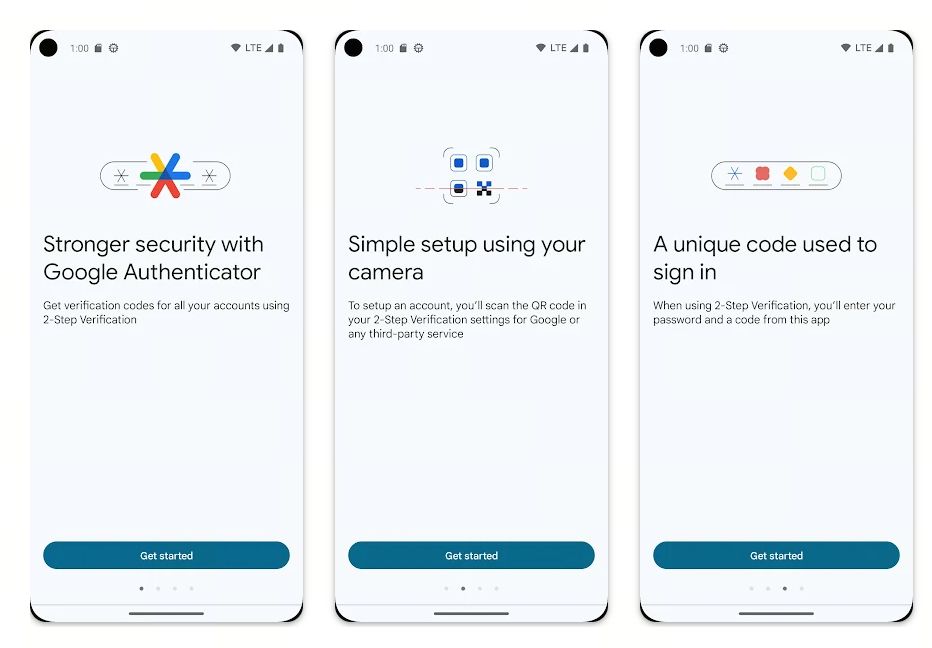

- Одноразові паролі на основі часу (TOTP): застосунки-аутентифікатори, як-от Google Authenticator, Authy або Microsoft Authenticator, генерують короткострокові коди. Це найтиповіший метод 2FA.

- Коди підтвердження через SMS/голосовий дзвінок: код надсилається на телефон через SMS або голосовий виклик. Такий спосіб зручний, але має нижчий рівень захисту й уразливий до ризиків, зокрема підміни SIM-картки.

- Апаратні ключі безпеки (наприклад, FIDO2/U2F): фізичні пристрої, які потрібно підключати або підтверджувати через NFC для автентифікації. Вони забезпечують високий рівень захисту, але можуть бути менш зручними та дорожчими.

- Біометрія та комбінації ключів: інтегровані рішення із використанням вбудованих у пристрій сканерів відбитків пальців або розпізнавання обличчя, що поєднують захист і зручність.

Кожен підхід має свої переваги та обмеження. Наприклад, SMS-коди зручні, але менш захищені, тоді як апаратні ключі забезпечують найвищий рівень безпеки, але є дорожчими й менш зручними.

Виклики та тенденції безпеки 2FA у 2026 році

Попри переваги, 2FA нині стикається з дедалі складнішими загрозами:

1. Фішингові атаки та атаки «adversary-in-the-middle» (AitM): сучасні фішингові інструменти можуть імітувати справжні процеси входу й у реальному часі перехоплювати паролі та 2FA-коди, що дозволяє зловмисникам отримати доступ до облікових записів навіть після проходження 2FA. Такі атаки створюють суттєві виклики для традиційних рішень 2FA.

2. Зміни у регулюванні безпеки платежів: наприклад, Резервний банк Індії (RBI) із квітня 2026 року зобов’язує використовувати двофакторну автентифікацію для всіх цифрових платежів. Така нормативна зміна стимулюватиме ширше впровадження 2FA у критичних секторах, зокрема у фінансовій сфері.

3. Складні фішингові атаки, спрямовані на автентифікацію: останні атаки маскуються під запити оновлення безпеки, змушуючи користувачів вводити приватні ключі або автентифікаційні дані на фальшивих сайтах, що призводить до втрати активів. Користувачам слід не лише активувати 2FA, а й уважно перевіряти справжність запитів безпеки.

Ці тенденції доводять, що 2FA — лише частина комплексної стратегії захисту. Її слід поєднувати з навчанням користувачів, захистом пристроїв і сучасними рішеннями, такими як стійка до фішингу багатофакторна автентифікація та безпарольна автентифікація, для створення надійного захисту.

Як ефективно увімкнути та керувати 2FA

Під час налаштування 2FA дотримуйтеся таких рекомендацій:

- Віддавайте перевагу застосункам-аутентифікаторам або апаратним ключам, а не лише SMS-кодам.

- Зберігайте резервні коди в безпечному місці, щоб уникнути блокування у разі втрати пристрою.

- Регулярно перевіряйте свої пристрої та методи 2FA, щоб забезпечувати актуальний захист облікового запису.

- Спочатку активуйте 2FA для найбільш чутливих облікових записів — електронної пошти, фінансових платформ і соціальних мереж.

Оскільки дедалі більше сервісів вимагають або рекомендують 2FA, користувачі повинні впроваджувати його як стандартний захід безпеки, а не розглядати як незручність.

Висновок

Отже, 2FA вже не є опцією — це базова вимога для захисту цифрової ідентичності. Незалежно від того, чи ви фізична особа, чи бізнес, розуміння суті 2FA, способів її впровадження та захисту від відповідних загроз допоможе зберегти ваші критично важливі облікові записи й активи в дедалі складнішому онлайн-середовищі.

Пов’язані статті

Що таке Крипто Опціони?

Крипто Калькулятор майбутнього прибутку: як обчислити потенційний прибуток

Gate об'єднується з Oracle Red Bull Racing для запуску "Red Bull Racing Tour": виграйте ексклюзивні квитки на F1 та розділіть до 5,000 GT у вигляді призів

Скам на $50M у Крипто, про який ніхто не говорить

Що таке мережа Oasis (ROSE)?